2019년 09월호 지면기사

/ 글│윤범진, 한상민 기자 _ han@autoelectronics.co.kr

Secure Element & embedded SIMs In Connected Car

ST33-A, 커넥티드 카 보안의 진화

150도 지원하는 오토모티브 eSE eSIM

7월 초 신논현역 사거리에 위치한 ST마이크로일렉트로닉스 사옥에서 잿빛 머리칼, 시원시원한 이목구비, 구리빛 피부가 인상적인 티에리 아마나시유 씨와 명함을 교환했다. 발등에 불이 떨어진 ‘자동차 보안’에 대한 ST의 전략과 제품 설명을 듣기 위해서였다. 궁금했던 것은 오토모티브 마이크로컨트롤러 담당자가 아닌 시큐어 마이크로컨트롤러 디비전의 프로덕트 마케팅 매니저인 그가 인터뷰이로 나선 이유였다.

글│윤범진, 한상민 기자 _ han@autoelectronics.co.kr

7월 초 신논현역 사거리에 위치한 ST마이크로일렉트로닉스 사옥에서 잿빛 머리칼, 시원시원한 이목구비, 구리빛 피부가 인상적인 티에리 아마나시유(Thierry AMANATIOU) 씨와 명함을 교환했다. 발등에 불이 떨어진 ‘자동차 보안’에 대한 ST의 전략과 제품에 대해 듣기 위해서였다. 궁금했던 것은 오토모티브 마이크로컨트롤러 담당자가 아닌 시큐어 마이크로컨트롤러 디비전의 프로덕트 마케팅 매니저인 그가 인터뷰이로 나선 이유였다.

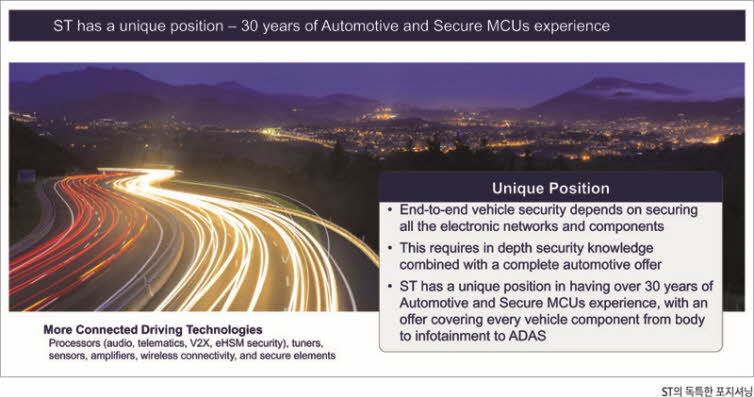

답은 간단했다. 오토모티브 보안 MCU하면, 으레 암호화 생성 등의 보안 기능을 지원하는 HSM(Hardware Security Module) 정도를 떠올리는데, ST가 여기에 시큐어 앨리먼트(Secure Element) 이상을 더했기 때문이다. 서로 독립적이던 ST의 오토모티브 MCU와 시큐어 MCU 사업부가 강력한 커넥티드 카 트렌드에 따라 힘을 모은 것이다.

커넥티비티, 자율주행, 공유화, 전기화 등 자동차 메가트렌드와 유럽, 북미의 자동차 보안 법제화 움직임은 차내 유닛 간 통신, 자동차와 인프라 간 통신, 자동차와 유저 간 다양한 원격통신에 대한 강력한 보안 솔루션을 요구하고 있다. 따라서 일반적인 스마트카드, 전자여권, 모바일 기기의 SIM카드 등에 주로 쓰이던 시큐어 MCU가 자동차가 요구하는 높은 물리적 신뢰성에 맞춘 디자인으로 오토모티브 부문에 제공되기 시작한 것이다.

“ST의 기존 오토모티브 MCU 제품군은 코러스(Chorus)라는 이름으로 전개되고 있는데, 이것은 기존의 소프트웨어 뿐만 아니라 HSM을 내장해 어느 정도의 보안 기능을 수행합니다. 그런데 여기에 SE가 더해져 보안 수준을 높인 것입니다. 그동안 오토모티브 MCU, 시큐어 MCU는 각각 설계됐지만 지금은 함께 설계 단계에서부터 어떻게 하면 원활히 자동차의 보안성을 강화할 수 있을지를 논의, 결정, 반영하고 있습니다. 이것이 ST가 다른 회사와 비교되는 점입니다.” 아마나시유 매니저가 말했다.

시큐어 MCU의 개입

ST는 오토모티브, 인더스트리얼, 퍼스널 일렉트로닉스, 통신장비 및 컴퓨터 등 4개 시장을 주요 타깃으로 한다. 고객 요구에 기반한 애플리케이션으로 바꿔 말하면, 스마트 드라이빙, 스마트 인더스트리, 스마트홈과 스마트시티, 스마트씽이다. 가장 높은 성장을 하고 있는 것은 역시 스마트 드라이빙이다. 그리고 ST의 스마트 드라이빙 애플리케이션 전략 중 크게 강조되는 것 중 하나가 바로 ‘보안’이다. ST의 ‘More Secure Driving’은 커넥티드 카와 관련된 V2X, 차량 내부 유닛 간 통신, OTA를 통한 펌웨어 업그레이드나 디지털 키와 같은 차와 유저 간 원격통신 보안을 포괄한다.

“보안 요구 증가에 따라 얼마 전부터 ST는 오토모티브 MCU인 코러스 제품군에 eHSM(embedded Hardware Security Module)이란 보안 영역을 물리적으로 내장해 다양한 패키지, 메모리 사이즈와 함께 시스템 무결성 체크, 암호화 기능 등을 제공하는 오토모티브 MCU를 제공하기 시작했습니다. 하지만 이것만으로는 부족하다는 판단에 시큐어 MCU 부문이 자동차에 더 적극적으로 개입하기 시작했습니다.” 아마나시유 매니저가 말했다.

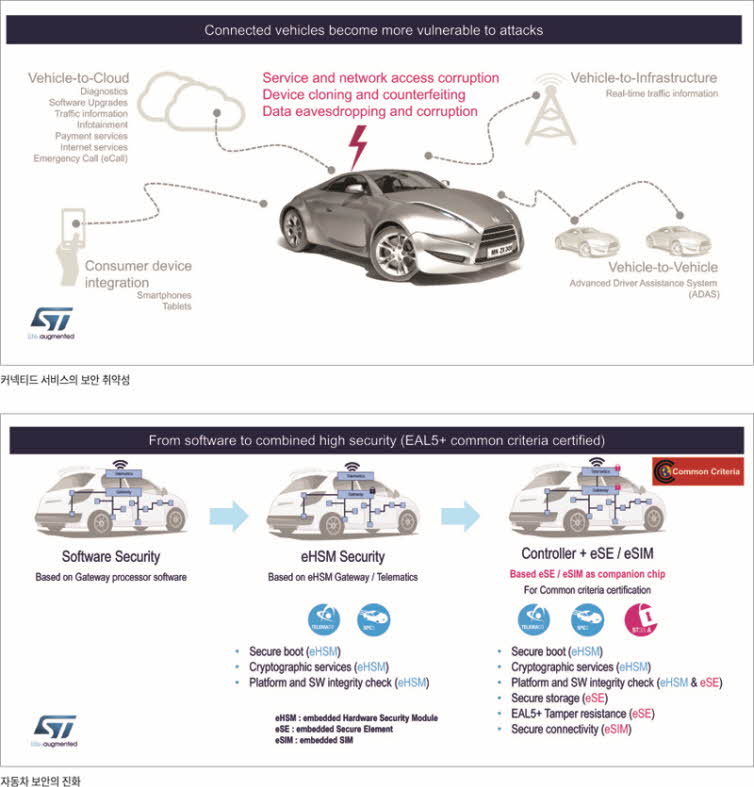

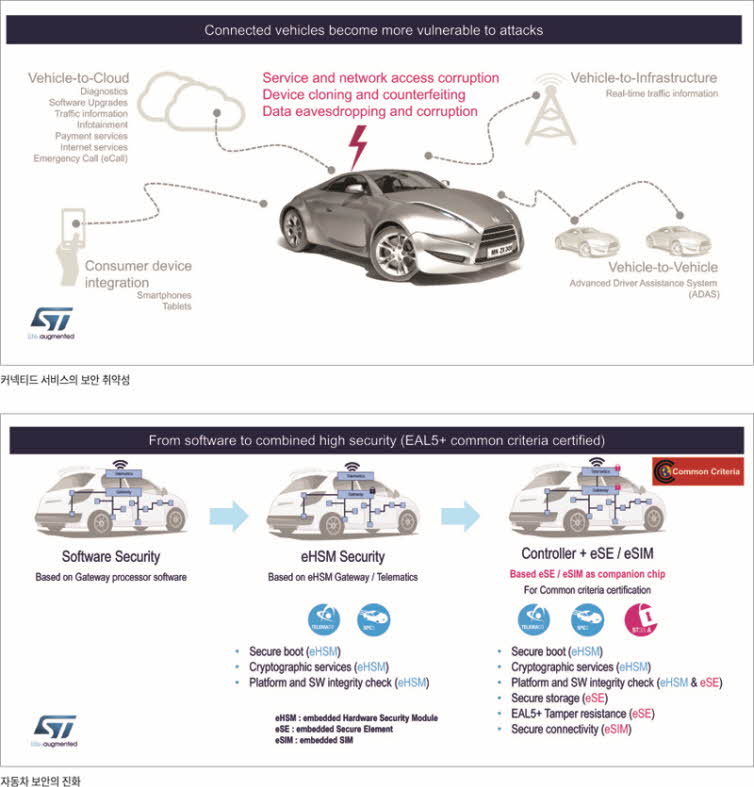

V2X, 레벨 3 자율주행, 원격진단, OTA 업데이트, 인카 마켓플레이스, 인터넷 및 컨텐츠 서비스 등 커넥티드 카 트렌드의 확대는 자동차의 보안 취약성과 공격 가능성의 증가를 의미하며, 차량 내, 외부에 대한 더욱 강력한 보안 필요성을 말한다.

보안 위협은 크게 기기 위조 및 복제, 데이터 훼손, 데이터 유출의 형태다. ST는 이를 신뢰성(confidentiality), 시스템 무결성(integrity), 가용성(availability)을 바탕으로 시큐어 부팅 단계에서부터 시작해 데이터의 안전한 저장, 통신, 인증과 검증을 지원해 보안성을 달성하려고 한다.

아마나시유 매니저는 “이를 위해서는 보호해야할 것이 무엇인지, 어떤 스펙을 가지고 보호할지를 정의하고, 어떤 취약점이 있는지 예상하면서 대비책을 마련해야만 합니다. 시큐어 MCU 사업부는 최초 설계 단계에서부터 높은 수준의 보안성을 고려합니다. ST의 시큐어 MCU 사업부가 내놓은 오토모티브용 SE 제품인 ST33-A는 이같은 제품 콘셉트로 외부로부터 들어올 수 있는 공격에 대한 물리적인 단계 및 기기의 전체 라이프사이클 동안의 보안성을 염두에 두고 개발됐습니다”라고 말했다.

보안성이란 단순하게 ‘있다, 없다’로 정의할 수 없다. 예전에는 자동차 업계에서 보안 요구사항이 있으면 게이트웨이 프로세서 소프트웨어 기반으로 이를 확보하는 방식이었다. 하지만 지금은 게이트웨이나 텔레매틱스에 사용되는 오토모티브용 제품에 HSM이 내장돼 물리적으로 보안성이 확보된 솔루션이 사용되며 시큐어 부트, 암호화 서비스, 플랫폼과 소프트웨어의 상시 무결성 체킹 및 서비스 실행을 지원하고 있다.

ST33-A는 여기서 한 발 더 나간다. 시큐어 MCU 부분의 역량을 더한 임베디드 시큐어 엘리먼트(Embeded Secure Eelement, eSE)는 데이터를 안전하게 보관하는 기능, 물리적인 조작 방지(EAL5+ Tamper resistance)는 물론 시큐어 커넥티비티(eSIM) 기능을 추가함으로써 자동차의 보안 수준을 한 단계 더 높인다.

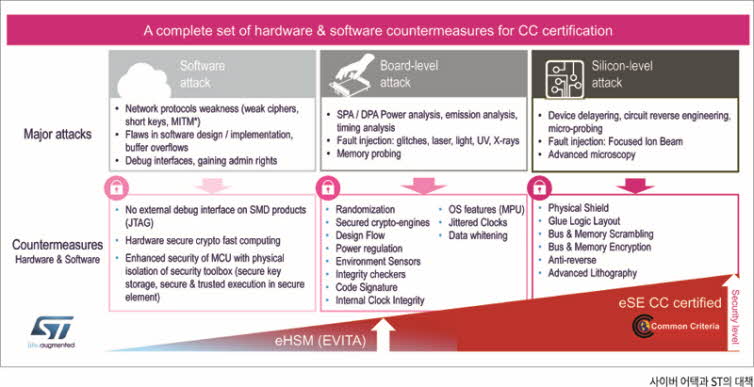

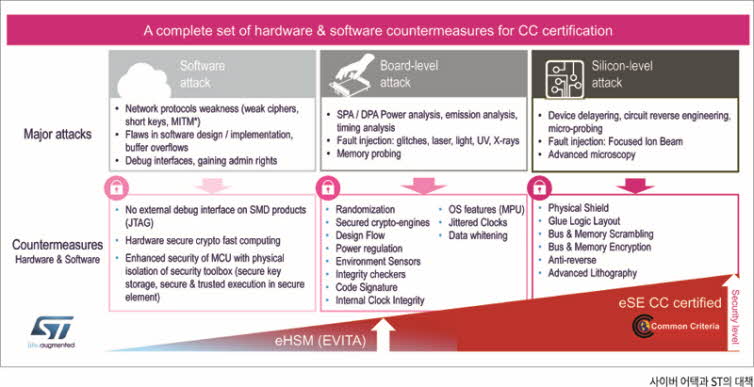

“공격 방법은 크게 소프트웨어(원격), 보드 레벨(물리적 접속), 실리콘 레벨 어택(칩에 접근) 등 3가지로 나눌 수 있으며 공격 방법은 지속적으로 늘고 있습니다. eHSM은 보드 레벨 어택의 일부분까지 막을 수 있지만, 시큐어 MCU가 지원하는 eSE는 모든 어택에 대응합니다.”

ST의 시큐어 MCU 부문의 제품은 다른 사업부의 반도체들과는 다른 물리적 특성을 갖고 있다. 예를 들어 실리콘 레벨에서 보호막을 벗기는 순간 내부 회로가 파괴되는 피지컬 실드(Physical Shield), 비논리적인 디자인의 글루 로직 레이아웃(Glue Logic Layout) 등 하드웨어-소프트웨어적 대책이 eSE에 추가돼 있다. 또한 국제적인 공통 평가기준(Common Criteria) 기반으로 EAL 4+ 이상의 충분히 높은 보안 수준을 확보했다.

2030년, 1억 4,000만 대 시장

2030년, 1억 4,000만 대 시장

자동차의 SE 시장 잠재력은 어떨까. 원격으로 차량 도어를 개폐할 때, 시동을 걸 때, 다른 것과 통신할 때, 사용자 인증을 할 때와 같은 유즈 케이스에 대한 오토모티브 SE 마켓은 2025년 6,000만 유닛에서 2030년 1억 4,000만 유닛 수준으로 급성장할 전망이다.

ST33-A는 ST33 제품군 중 하나다. ST33 제품군은 기본적인 설계 컨셉은 같지만 각 애플리케이션별로 소프트웨어나 물리적 신뢰성 디자인을 다양화하고 있다. 플랫폼 기준으로 현재까지 10억 개 이상이 시장에 공급됐다. 주요 시장은 심카드, 임베디드 심 형태로 스마트폰이나 스마트워치, 모바일 페이 부문에 공급됐다.

ST33-A는 자동차의 요구사항에 맞춘 제품이다. 이는 자동차 업계가 요구하는 까다로운 불량률 수준의 달성, 불량 분석법의 적용 등 가혹한 품질 요구에 만족했다는 것이다. 이를 위해 시큐어 MCU 사업부는 오토모티브 MCU 사업부의 오랜 노하우를 활용해 수년간의 노력 끝에 업계가 요구하는 품질 수준에 도달할 수 있었다. ST33-A는 현재 -40~150도의 AEC-Q100에 대응한다.

ST33-A 플랫폼은 크게 eSE Native, eSE TPM(Trusted Platform Module) 2.0, eSE JAVA로 나뉜다. ▶eSE Native는 자동차 업계가 자체적으로 SE를 설계하는 경우에 대응된다. 이 경우 기반 하드웨어와 하드웨어에 보안성을 담보할 수 있는 크립토 라이브러리를 탑재해 출하한다. ▶eSE TPM 2.0은 네트워크에 연결된 기기에 시스템 무결성을 보증하기 위해 적용하는 보안 칩으로, TPM에 대한 표준화 기구인 TCG(Trusted Computing Group)가 규정한 스펙대로 칩을 제공해, 고객사가 표준에 정의된 API를 깔아 필요한 기능을 가져다 쓰는 형태를 지원한다. ▶eSE JAVA는 ST33-A 하드웨어 기반에 ST가 자체 개발한 JAVA card OS를 탑재해 공급한다. 그러면 고객사가 JAVA card OS 위에서 구동할 애플리케이션을 자체 개발해 탑재한다.

“고객사가 칩 내부에 들어가는 OS를 직접 설계해 적용하는 경우, 외부 파트너를 통해 칩 출하 후 적용하는 경우에는 칩에 대한 상당한 수준의 권리가 주어집니다. 이런 경우 오히려 보안성에 문제가 생길 수 있기 때문에 이를 적절한 수준으로 조정하는 것이 도전과제였습니다.”

오토모티브 MCU와 SE의 통합은 아직까지 고려되고 있지 않다. 보안성을 높이는 것은 성능에 영향을 받는다는 말과 같다. 암호라는 것이 일반적인 것을 알아보지 못하도록 복잡한 과정을 거치게 하는 것이기 때문에 어느 정도의 프로세서 성능을 요구한다. 또 SE의 요구는 특정 케이스에만 해당한다. 따라서 통합은 시기상조다.

“현재 단계에서는 보안 MCU 설계는 다른 칩과 물리적으로 완전히 다르기 때문에 일반 MCU를 보안 MCU 수준으로 할 필요는 없습니다”라고 말했다.

“4년 전 우리는 유럽 고객사의 요청에 따라 150도까지 지원하는 제품을 개발하게 됐고 올 하반기부터 이를 공급합니다. SE의 적용이 법규화되면서 2~3년 전부터 고객사들의 높은 보안 요구사항을 받았고 현재의 이에 대응하는 보안 제품들을 제공하게 됐습니다.” 아마나시유 매니저가 말했다.

AEM_Automotive Electronics Magazine

<저작권자(c)스마트앤컴퍼니. 무단전재-재배포금지>